Согласно информации, обнародованной технологическим изданием TechCrunch, в системе национальной видеофиксации Узбекистана была выявлена критическая уязвимость. Массив данных, генерируемый сетью камер наблюдения за дорожным трафиком, оказался в открытом доступе глобальной сети. База данных не была защищена паролем, что позволяло посторонним лицам беспрепятственно просматривать информацию о передвижении транспортных средств.

Проблему обнаружил специалист в области кибербезопасности Анураг Сен. Эксперт выяснил, что незащищенная база данных аккумулировала сведения, поступающие с комплексов автоматической фиксации нарушений. Любой пользователь, обнаруживший этот IP-адрес, мог получить полный доступ к логам системы. Как отмечает издание, точный период, в течение которого сервер находился в открытом доступе, установить сложно. Однако анализ цифровых архивов показывает, что база была сформирована еще в сентябре 2024 года, а активный мониторинг и запись трафика начались приблизительно в середине 2025 года.

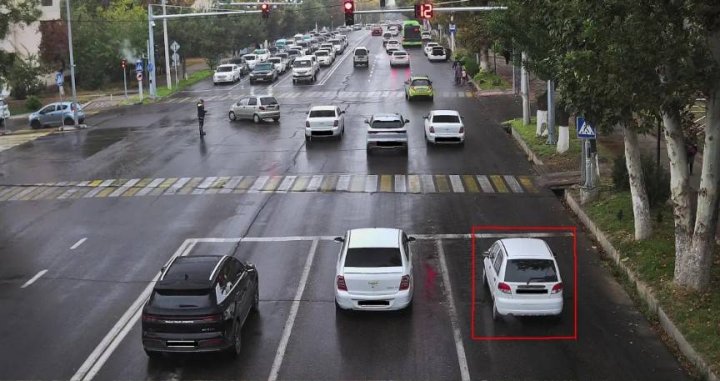

Инфраструктура наблюдения, о которой идет речь, представляет собой разветвленную сеть. По всей территории республики функционирует около ста групп камер высокого разрешения. Оборудование работает в круглосуточном режиме, сканируя государственные номерные знаки и фиксируя лица водителей. Основная задача системы - выявление административных правонарушений, таких как проезд на запрещающий сигнал светофора, игнорирование ремней безопасности или эксплуатация незарегистрированных транспортных средств в ночное время.

Масштаб утечки позволил журналистам и исследователям детально изучить географию покрытия. Анализ GPS-координат установленных устройств указывает на высокую плотность покрытия в крупных административных центрах. Считыватели автономеров массово установлены в Ташкенте, Джизаке, Карши и Намангане. Примечательно, что сеть не ограничивается мегаполисами: часть камер функционирует в сельской местности, а также на стратегически важных маршрутах, ведущих к государственной границе с Таджикистаном. В одной только столице подобные комплексы зафиксированы более чем в десяти локациях, причем некоторые из них можно идентифицировать через общедоступные картографические сервисы, такие как Google Street View.

В качестве доказательства глубины сбора данных приводится пример одного конкретного автомобиля, чьи передвижения система отслеживала на протяжении шести месяцев. Камеры регулярно фиксировали поездки данной машины между городом Чирчик, Ташкентом и поселком Эшонгузар. Маршруты и время поездок сохранялись в базе с частотой несколько раз в неделю, что позволяет составить детальный профиль перемещений владельца.

Техническая сторона вопроса также стала достоянием общественности благодаря открытой панели управления. Интерфейс, доступный через веб-браузер, предоставлял операторам (а в данном случае - любому, кто зашел на сайт) широкие возможности. Можно было просматривать фото- и видеоматериалы в разрешении 4K. На многих записях присутствует водяной знак Holowits - производителя оборудования из Сингапура. Панель позволяла не только видеть факт нарушения, но и увеличивать изображения для детального рассмотрения лиц водителей и пассажиров, а также изучать обстановку вокруг, включая соседние транспортные средства, не причастные к нарушению.

Платформа идентифицируется как интеллектуальная система управления трафиком, разработанная китайской компанией Maxvision. В маркетинговых материалах поставщика указано, что их решения применяются в ряде государств, среди которых Мексика, Саудовская Аравия, Кувейт, Оман, Буркина-Фасо и Узбекистан.

Управление данной системой, по данным TechCrunch, осуществляет Департамент общественной безопасности МВД Узбекистана. На момент публикации материала ведомство не предоставило комментариев относительно инцидента. Аналогичное молчание хранят дипломатические представительства Узбекистана в США - посольство в Вашингтоне и консульство в Нью-Йорке оставили запросы журналистов без ответа. Единственная реакция поступила от Службы реагирования на компьютерные инциденты (UZCERT), которая прислала автоматическое уведомление о получении информации об уязвимости.

Эксперты отрасли подчеркивают, что данный инцидент дает редкую возможность взглянуть изнутри на работу национальных систем слежения. Утечка демонстрирует, какой объем метаданных собирается государственными структурами и как эти сведения могут быть использованы для тотального контроля за перемещением миллионов граждан, если не обеспечена надлежащая защита цифрового периметра.

Компания Maxvision, чье программное обеспечение используется в описанной системе, изначально специализировалась на алгоритмах компьютерного зрения для распознавания лиц в толпе, и лишь позже адаптировала свои технологии для анализа дорожного трафика, что объясняет необычно высокую детализацию изображений водителей в системе штрафов.

Личные данные водителей Узбекистана полгода находились в открытом доступе

Авто

24-12-2025, 16:20

4

Комментарии

Комментировать статьи на сайте возможно только в течении 30 дней со дня публикации.

Последние новости

Китай, Корея и страны Залива направят сотни миллионов долларов в Ферганский регион

Шавкат Мирзиёев ознакомился с работой выставочного комплекса Farg'ona Expo и местного центра обслуживания инвесторов. В рамках визита главе

Сегодня, 20:39

Комфорт в обмен на тарифы: почему жителям Узбекистана придется платить больше за услуги ЖКХ

Министерство юстиции зарегистрировало обновленные Правила содержания и эксплуатации многоквартирных домов. Документ вводит расширенный перечень

Сегодня, 18:40

Китай лидирует, Россия догоняет: основные тенденции внешней торговли Узбекистана в 2026 году

Агентство статистики при Президенте Республики Узбекистан опубликовало макроэкономические показатели за первый квартал 2026 года. Согласно

Сегодня, 18:34

Пенсионер-контрабандист задержан в Кашкадарье с огромной партией гашиша

Пресечено распространение крупной партии наркотических веществ - сообщает пресс-служба МВД. Сотрудниками органов внутренних дел, совместно с

Сегодня, 17:24

В Сырдарье любовница из-за ревности убила жену мужчины и 5-летнюю дочь, ещё одна дочь при смерти

В пресс-службе Верховного суда опубликовано официальное сообщение. Сообщается, что 30 апреля текущего года в Ширинском районном суде по уголовным

Сегодня, 17:09

3